20 июня 2011 года

Компания «Доктор Веб» обращает внимание пользователей на появление

вредоносной программы BackDoor.Termuser, реализующей на зараженном

компьютере функции бэкдора и открывающей к нему доступ злоумышленникам.

Предположительно, этот бэкдор может устанавливаться в систему при

помощи другого вредоносного ПО или загружаться в процессе просмотра

инфицированных веб-сайтов. Непосредственно после загрузки в память BackDoor.Termuser

копирует себя под случайным именем в системную папку Windows, либо во

временную папку, если попытка записи в системную директорию не

увенчалась успехом. Затем вредоносная программа регистрирует и запускает

службу Network Adapter Events, после чего пытается остановить и удалить

сервисы установленного в системе антивирусного ПО

Непосредственно после своей инсталляции BackDoor.Termuser

собирает информацию о зараженном компьютере (включая версию

операционной системы, IP-адрес, имя локального пользователя) и

отправляет ее на удаленный сервер, затем загружает оттуда архив с

программой BeTwinServiceXP.exe (удалённый рабочий стол RDP),

распаковывает его и устанавливает приложение, отправляя злоумышленникам

отчёт об успешном завершении этой операции. Затем вредоносная программа

регистрирует в системе нового пользователя с именем TermUser, включает

его в локальные группы «администраторы» и «пользователи удалённого

рабочего стола», после чего скрывает пользователя при входе в систему.

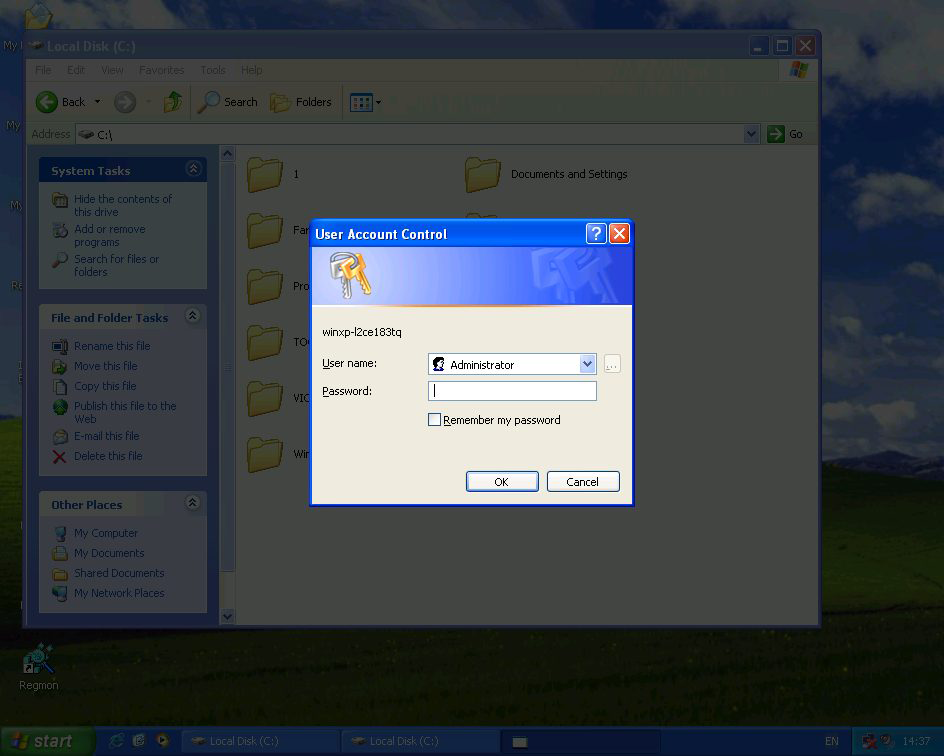

Наконец, BackDoor.Termuser копирует во временную папку файл троянца Trojan.PWS.Termuser

и запускает его. Данный троянец выводит на экран стандартное окно

авторизации Windows и блокирует его закрытие до тех пор, пока

пользователь не введет свои логин и пароль, которые автоматически

записываются в зашифрованном виде в реестр.

Загрузившись в операционной системе, бэкдор BackDoor.Termuser

не только не позволяет запускать антивирусные программы, но также

способен выполнять поступающие из удаленного центра команды и передавать

управление компьютером злоумышленникам. В целях профилактики заражения

этим вредоносным ПО пользователям рекомендуется регулярно устанавливать

обновления безопасности Windows, а также выполнять проверку компьютера

антивирусом Dr.Web.

С уважением,

Служба информации

компании «Доктор Веб»

www.drweb.com